Press Releases in English

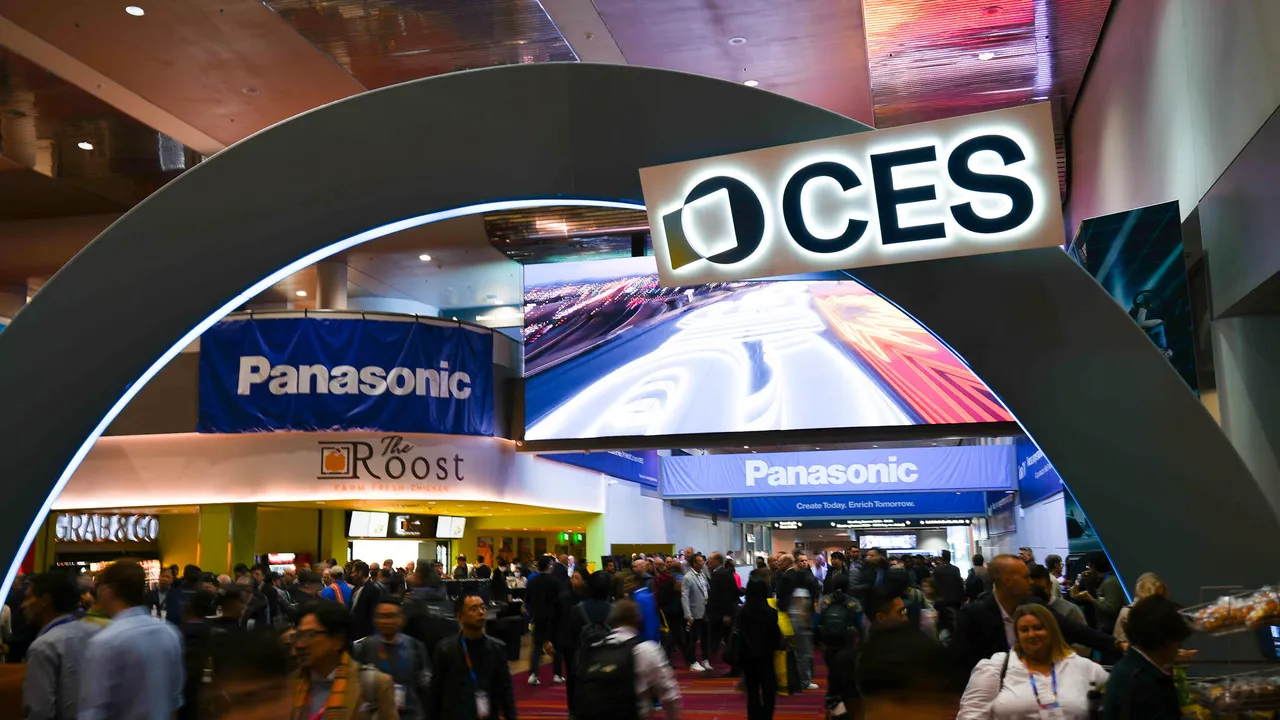

The world of gaming technology is evolving faster than ever, and ASUS Republic of Gamers (ROG) remains at the forefront of innovation. At CES 2025, ROG unveiled its most ambitious lineup to date, introducing cutting-edge gaming desktops, laptops, and tablets designed to elevate performance, portability, and aesthetics. From the powerhouse ROG G700 desktop to the ultraportable Zephyrus series and the boundary-pushing Flow Z13 gaming tablet, the 2025 ROG lineup redefines what’s possible in gaming and content creation.

Key Highlights Across the ROG Portfolio

The 2025 ASUS Republic of Gamers (ROG) lineup showcases transformative innovations across desktops, laptops, and tablets, solidifying ROG's reputation as a pioneer in gaming technology. With cutting-edge CPUs and GPUs from AMD, Intel, and NVIDIA, new cooling solutions, and futuristic designs, ROG caters to gamers and creators alike.

ROG G700 Gaming Desktop: Flagship Power Meets Ease of Use

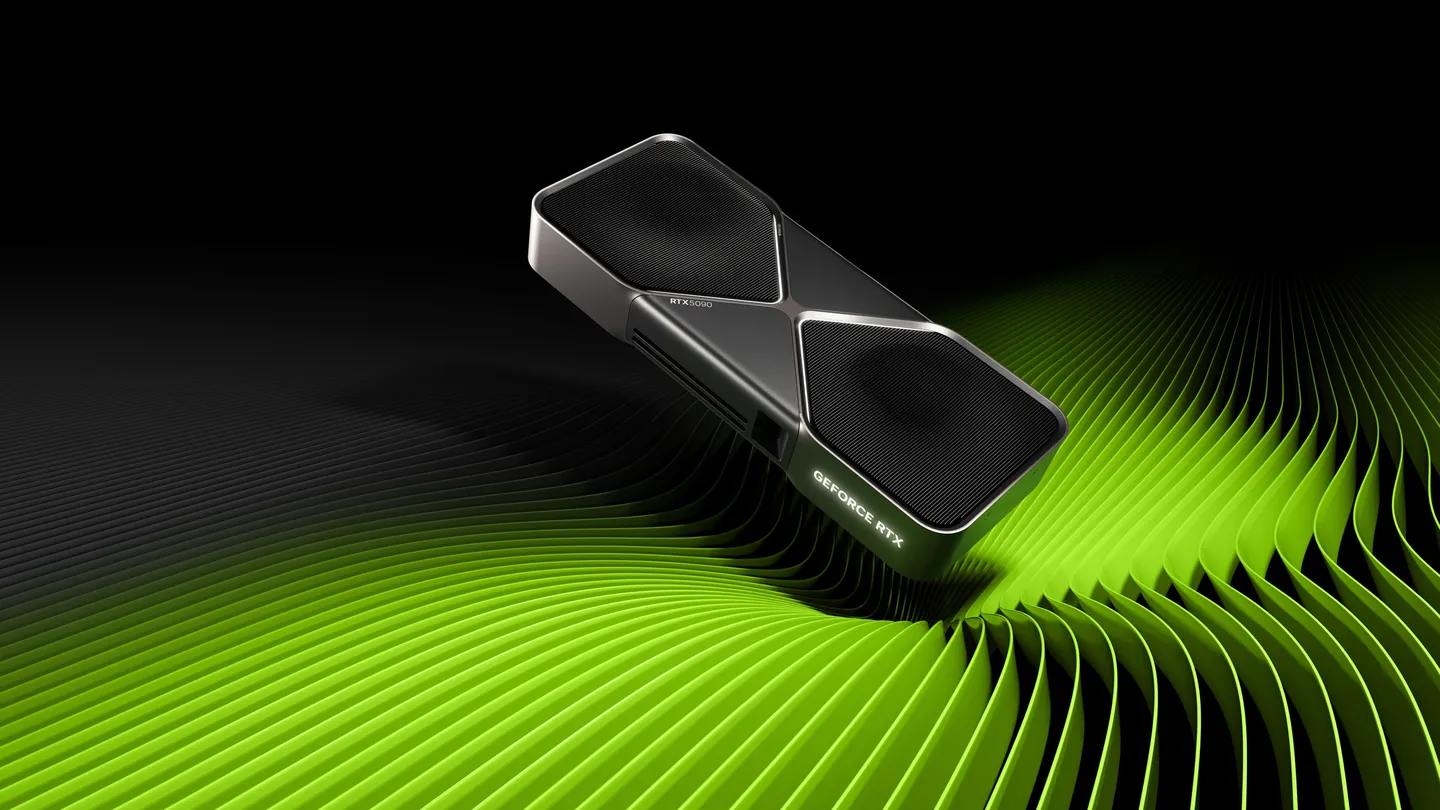

The ROG G700 desktop redefines performance and reliability, built exclusively with ASUS components. It offers flagship gaming experiences powered by Intel Core Ultra 9 or AMD Ryzen 7 9800X3D CPUs, paired with NVIDIA GeForce RTX 5090 GPUs and up to 64GB DDR5 RAM. Future-proofing is a priority, with PCIe Gen 5 compatibility, tool-less chassis access, and a high-efficiency cooling system featuring liquid-cooling options.

ROG Strix Laptops: High-Performance Gaming in Redesigned Chassis

The 2025 ROG Strix lineup, including SCAR 16, SCAR 18, G16, and G18 models, introduces Intel Core Ultra 9 and AMD Ryzen 9 9955HX CPUs with NVIDIA RTX 50-series GPUs. Notable enhancements include end-to-end vapor chambers, Tri-Fan cooling, and Nebula HDR displays with up to 240Hz refresh rates. Tool-less access for RAM and SSD upgrades debuts, further elevating user convenience. Full-surround RGB lighting and bold new chassis designs ensure a visually stunning experience.

Zephyrus G14 and G16: Ultra-Slim Gaming Powerhouses

The ROG Zephyrus series merges portability with performance. The G14, featuring an AMD Ryzen AI 9 HX 370, and the G16, with Intel Core Ultra 9 processors, deliver exceptional gaming and multitasking capabilities. OLED Nebula displays offer unmatched visual clarity, while advanced thermal systems ensure peak performance in slim CNC-machined aluminum chassis.

ROG Flow Z13: Compact Yet Powerful Gaming Tablet

The ROG Flow Z13 redefines portable gaming with the AMD Ryzen AI Max+ 395 processor and Radeon RDNA 3.5 GPU cores. Its unified memory structure allows up to 128GB LPDDR5X RAM for unparalleled flexibility. The Z13 boasts a 2.5K 180Hz Nebula Display, enhanced cooling, and a robust port selection, including dual USB-C with USB4 and HDMI 2.1. This tablet merges desktop-class performance with tablet versatility.

XG Mobile: Portable GPU and Docking Station Revolutionized

The revamped XG Mobile introduces Thunderbolt 5 support, compatible with the latest GPUs, including the NVIDIA RTX 5090. With extensive connectivity options and a sleek chassis, it provides seamless gaming or productivity boosts for laptops and desktops.

Conclusion

ASUS ROG’s 2025 lineup delivers cutting-edge innovation tailored for gamers and creators. From desktops like the G700 to portable solutions like the Flow Z13 and XG Mobile, ASUS has cemented its position at the forefront of gaming technology.

Read more...

.thumb.jpg.9a921205b9aa72bdfad8ea52635b9d2c.jpg)