Σύμφωνα με ένα blog post στο Boing Boing, από τον ερευνητή για θέματα ασφάλειας, Damien Zammit, οι επεξεργαστές της Intel ενσωματώνουν έναν σύγχρονο μυστικό μηχανισμό, ο οποίος τρέχει σε ένα ανεξάρτητο τμήμα από το υπόλοιπο chip και ο οποίος δεν είναι προσβάσιμος από κανέναν. Σύμφωνα με τον ερευνητή, αν μελλοντικά αυτός ο μηχανισμός καταστεί ευάλωτος, θα μπορούσε να αποτελέσει το τέλειο μέσο προσβολής ενός συστήματος με rootkits, τα οποία δεν θα μπορούν να αντιμετωπιστούν ή ακόμα και να ανιχνευτούν.

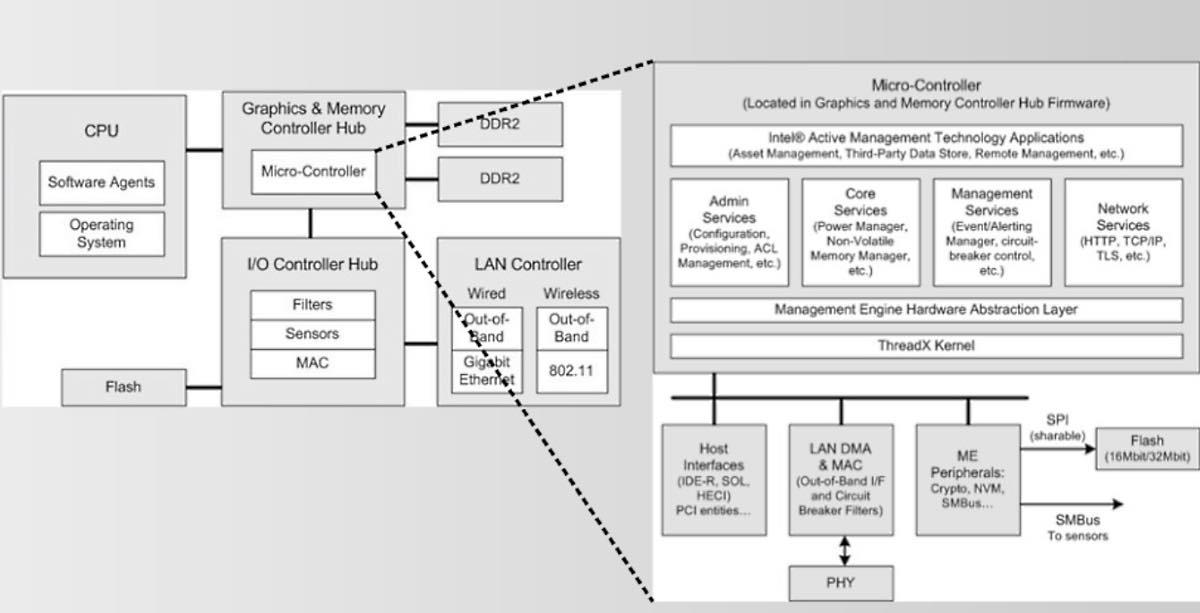

Το πρόβλημα φαίνεται να βρίσκεται στην Intel Management Engine (ME) η οποία αποτελεί ένα υποσύστημα των επεξεργαστών της Intel. Το υποσύστημα αυτό δεν είναι τίποτα άλλο από ένα 32bit ARM επεξεργαστή ο οποίος ενσωματώνεται στον Intel x86 επεξεργαστή, έχοντας την δυνατότητα να τον ελέγξει. Επιπλέον στους επεξεργαστές που περιλαμβάνουν το χαρακτηριστικό vPro, ενσωματώνεται και η τεχνολογία Active Management Technology (AMT), δίνοντας την δυνατότητα διαχείρισης ενός επεξεργαστή από απόσταση.

Σε καταστάσεις χαμηλής κατανάλωσης ισχύος, όπως όταν το σύστημα είναι σε αναμονή(S3), η ME μπορεί να λειτουργήσει ανεξάρτητα προκειμένου να της επιτρέπεται η διαχείριση του επεξεργαστή από απόσταση, έχοντας την δυνατότητα πρόσβασης στην μνήμη του συστήματος, χωρίς την ανάγκη να αποκτήσει άδεια από τον κεντρικό επεξεργαστή. Η δυνατότητα αυτή υποβοηθείται και από την ύπαρξη ενός TCP/IP server ο οποίος έχει την δυνατότητα παράκαμψης οποιουδήποτε firewall υπάρχει εγκατεστημένο στον επεξεργαστή. Η λειτουργία αυτή έχει ενσωματωθεί ως βοήθημα για τις επιχειρήσεις οι οποίες διαχειρίζονται μεγάλο πλήθος συστημάτων από απόσταση.

Σύμφωνα με τον Zammit, η τεχνολογία αυτή απομακρυσμένης διαχείρισης της Intel, δεν είναι απόλυτα ασφαλής. Η Intel έχει αποκαλύψει ελάχιστα στοιχεία για την ME και αν και τα στοιχεία της είναι κρυπτογραφημένα μέσω RSA 2048 κρυπτογράφησης, ερευνητές στο παρελθόν έχουν καταφέρει να αποκτήσουν περιορισμένη πρόσβαση σε αυτήν. Σε περίπτωση που κάποιοι καταφέρουν να αποκτήσουν πρόσβαση στην ME, αυτό θα είχε ως αποτέλεσμα την εύκολη πρόσβαση στο σύστημα και μάλιστα ανεξάρτητα του λειτουργικού που αυτό τρέχει.

Για να μπορεί να παραβιαστεί κάποιο σύστημα θα πρέπει ο επεξεργαστής να υποστηρίζει και να έχει ενεργοποιημένες, τόσο την Intel Management Engine (ME) όσο και την τεχνολογία vPro. Για την ώρα δεν υπάρχει κάποια γνωστή παραβίαση της τεχνολογίας, ενώ και η κωδικοποίηση RSA 2048 απαιτεί ιδιαίτερο κόπο για να παραβιαστεί. Αλλά αυτό δεν σημαίνει ότι δεν θα μπορούσε να συμβεί στο μέλλον, με τον Zammit να προτείνει μια λιγότερο μυστική και περισσότερο open source προσέγγιση από την Intel στο θέμα της δημιουργίας firmware για την ME.

Πηγή: Intel x86 Processors Come With A Secret Backdoor That Nobody Can Fix

Recommended Comments

Create an account or sign in to comment

You need to be a member in order to leave a comment

Create an account

Sign up for a new account in our community. It's easy!

Register a new accountSign in

Already have an account? Sign in here.

Sign In Now